NISTとは?

米国国立標準技術研究所(NIST)のガイドラインは、米国商務省傘下の政府機関によって策定されています。同省は100年以上前に設立されましたが、サイバーセキュリティ、バックアップと復旧、その他現代のテクノロジーに関連する様々な分野において、長年にわたり新たな安全・セキュリティ基準を策定するという目標を堅持してきました。

NISTのガイドラインは、近年、組織のセキュリティ、個人データ、そして増え続けるサイバー脅威からチームを守ることに重点を置いています。最初のNISTサイバーセキュリティフレームワーク(CSF)は10年以上前に導入され、多くのグローバル組織にとって定番の基準となっています。

特に、EU域外に所在し、必須の(および類似した)NIS2基準の適用範囲外にある組織にとっては、NISTが高レベルかつ任意のフレームワークであるため、その導入が有益となります。NISTには合格・不合格の判定がないため、他の義務的なコンプライアンス要件に合わせて調整可能なセキュリティ体制を構築するための理想的な出発点となります。さらに一歩踏み込みたい組織に対しては、NISTは公式の検証プロセスを提供しており、企業は自社のアーキテクチャやプロセスを正式に提出して認定を受けることができます。

NISTの最新情報

サイバーセキュリティはテクノロジー分野の中でも最も急速に進化している分野の一つであり、脅威は日々高度化しています。それらに対抗するために構築する防御策も、その進化に遅れをとってはなりません。その結果、NISTは他の多くのコンプライアンス・フレームワークと同様に、最新のリスクやベストプラクティスを反映させるため、推奨事項を継続的に見直し、更新しています。

NISTは2024年2月に大規模な更新を行い、これは策定以来10年ぶりの大幅な見直しとなりました。また、今年は特定の業界ガイドラインに対応するさらなる更新をリリースする予定です。

変更の大部分は特に「Protect(保護)」の柱に集中しており、不変バックアップ(詳細は後述)のような将来を見据えた手法を用いて、インフラのレジリエンス(回復力)の重要性が強調されています。NISTフレームワーク全体(NIST CSF 2.0)は、公式ウェブサイトでご覧いただけます。

NISTの6つの柱

NIST CSF 2.0は、6つの中核となる柱を基盤として構築されています。各柱はサイバーセキュリティリスクの異なる層に対処するよう設計されており、これらを組み合わせることで、組織を現代の脅威から保護するための包括的でエンドツーエンドのフレームワークを形成しています。それらは以下の通りです:

検知(Detect):企業が侵入、異常、セキュリティインシデントをどのように監視するか。

特定(Identify):資産の管理方法、リスクおよびデータ環境の評価方法。

対応(Respond):セキュリティインシデント発生直後に実施すべきタスク

保護(Protect):組織が将来の攻撃に対するリスクをどのようにカバーするか。

復旧(Recover):レジリエンス、適切なバックアップ、復旧、および災害復旧

ガバナンス(Govern):企業が「制御」指向の機能をどのように実装するか、成功をどのように測定し、将来に向けてどのように見直しと計画を行うか

N2WSを活用したNIST要件への対応方法

N2WSをご利用のお客様にとって、NISTガイドラインへの準拠は決して困難な作業ではありません。導入直後からコンプライアンス対応が可能な機能を備えているため、組織はセキュリティリスクを大幅に低減し、導入初日からデータを保護することができます。以下は、あるお客様がN2WSを活用してNISTのデータ保護態勢を検証した実例です。N2WSコンソールから直接、6つの柱すべてにわたるベストプラクティスを導入することに成功し、セキュリティを自動化することで、チームはビジネスに集中できるようになりました。

N2WSの10の主要な迅速コンプライアンス機能と、それらが満たすNISTの柱:

1. NISTによるバックアップおよび復旧演習(保護、復旧、ガバナンスの3本柱)

NISTは、バックアップおよび復旧テストの要件について非常に明確に規定しています(具体的にはNIST SP 800-53のCP-9およびその関連する拡張事項)。NISTは、重要なデータを確実に復元できることを検証するため、組織は自ら定めた頻度でバックアップおよび災害復旧演習を実施しなければならないと定めています。CP-9(2) では、組織はバックアップのサンプルを使用して、正常な復元を実証しなければならないと規定されています。

N2WS Recovery Scenariosは、バックアップおよび復旧演習を自動化し、手間をかけずに実行できるだけでなく、環境全体を復元し、正常な本番環境の状態に戻して稼働させることができるよう保証します。N2WSは以下のことが可能です:

選択したワークロードにわたる複数のリソースに対して、スケジュールされた復旧シナリオを定期的に実行

必要な数のリソースに対する復旧の優先順位付け

構成やメタデータの依存関係を確認することでシステム全体の機能を検証し、完全に稼働可能な本番環境状態を保証します。

一般的および詳細な成功レポートによる、文書化された監査対応可能な証拠の提供

標準化された復旧ワークフローによる人為的ミスと運用リスクの低減

2. NISTの暗号化に関する指針(保護の柱)

NISTのCP-9(8)では、バックアップに対する暗号による保護を実施しなければならないと規定されています。暗号化メカニズムは、すべてのバックアップデータの完全性を保護するものでなければなりません。

N2WSでは、保存時および転送時の両方で、お客様が管理する固有の鍵を用いて暗号化が実施されます。これは一般的にデータ暗号化のゴールドスタンダードとされており、政府や金融機関でも採用されているのと同じ水準です。

3. NISTによる不変性バックアップ(保護の柱)

NISTは、2つの特定のセクションにおいて何らかの形の不変性を規定しています。その一つがCP-9 強化事項:二重承認であり、これは「2人による完全性」とも呼ばれます。これは、単独の個人ではデータを削除または破壊できず、この操作を承認する権限を持つ人物が必要であることを意味します。さらに、2024年の更新では、データ保護は不変性のセキュリティ手法やその他のレジリエンス実装を活用して拡大しなければならないという点が強調されました。

N2WSのバックアップは、不変性が実装されている場合、完全に改ざん防止が可能です。N2WSは「コンプライアンス・ロッキング」による不変性を提供しており、これはオブジェクトロックと完全暗号化を用いた最高レベルの不変性です。内部関係者、悪意のあるサイバー攻撃者、自動化されたランサムウェア、さらにはルートユーザーでさえも、バックアップを削除または改変することはできません。選択された不変性の保持期間中、バックアップは安全に保護されます。

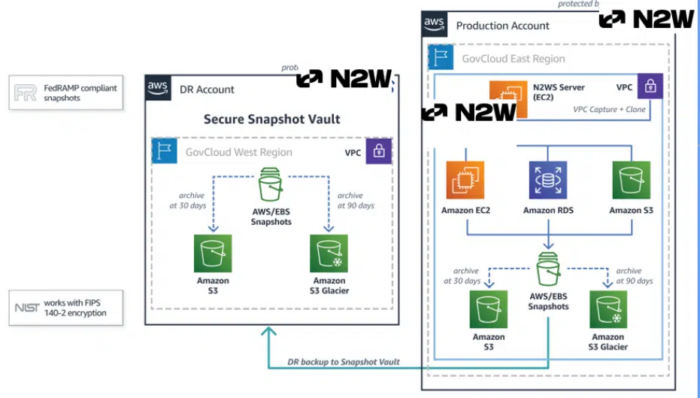

4. NISTの災害復旧に関する指針(対応、保護、復旧、ガバナンスの4本柱)

NISTのCP-9の改訂版では、オフサイト転送が定義されています。バックアップデータは、組織の復旧時間目標(RTO)および復旧時点目標(RPO)を満たすバックアップ頻度と保持期間に準拠した、オフサイトの隔離されたストレージサイトへ転送されなければなりません。また、NISTは冗長システムも要求しており、これは本番環境に干渉せず、復元中の運用を中断させないセカンダリバックアップシステムが存在すべきであることを意味します。

N2WSによる災害復旧は、リージョン、アカウント(AWS)、サブスクリプション(Azure)を跨って実行可能であり、復元時に本番環境に全く影響を与えない、オフサイトかつ健全なバックアップを保証します。 また、N2WSはクロスクラウドバックアップも実行し、真の地理的・ベンダー分離型の冗長性を提供するとともに、プライマリ環境やクラウドに対する災害や攻撃からの保護を実現します。

5. NISTによるバックアップ頻度と復旧時間

NIST SP 800-34 Rev. 1(緊急時対応計画ガイド)では、最低限のバックアップ頻度が定義されており、事業影響度分析の一環としてRTO(復旧目標時間)とRPO(復旧時点目標)が定められています。

N2WSでは、自動化された高頻度のバックアップが可能です。 バックアップ頻度は、組織のニーズに応じて完全に柔軟に設定できます。多くの導入事例において、N2WSでは5分ごとのバックアップが可能ですが、標準的なツールでは通常4~6時間という制限があります。これはデータ損失を最小限に抑える上で極めて重要です。N2WSのRTOは実質ゼロに近い水準ですが、標準的なツールでは多くの場合、最大24時間までしか保証されません。

6. NISTによる報告に関する指針

NIST SP 800-34では、効率的な監査、コミュニケーション、および計画立案のため、すべてのテスト演習について文書化とレビューを行う必要があると規定されています。

N2WSは、監査担当者、コンプライアンス部門、および経営幹部が数分でアクセスできる、自動化された包括的なレポートと詳細なログを生成します。あらゆる証拠を最小限の労力で提供でき、さまざまなコンソールから資料を急いでまとめたりホチキスで留めたりする必要はありません。また、「復旧が実際に機能することをどのように確認しているのか」という疑問にも即座に答えることができます。

7. NISTのガバナンス(Governピラー)

NISTのGovernピラーは、企業がデータ保護業務を完全に管理できるように最適化するため、2024年に新たに追加されました。NISTはこのピラーを通じて、企業がデータの所有者、保護方法、および問題が発生した際の責任の所在について、完全かつ文書化された管理体制を確立しなければならないことを示しています。

N2WSの最も重要な差別化要因の一つは、鍵の所有権です。N2WSはIaaSモデルとして運用されているため、お客様のデータがアカウント外に出ることはなく、暗号化鍵は常に顧客の管理下にあり、データにアクセスしたり保存したりするサードパーティのSaaSベンダーは存在しません。N2WSでさえ、お客様の環境にアクセスすることはできません。

また、N2WSは単一で使いやすいダッシュボードを提供し、バックアップとリカバリを一元化・自動化することで、数千のワークロードから単一のミッションクリティカルなアプリケーションに至るまで、組織が一貫したバックアップガバナンスを実施できるようにします。ポリシーごとに複数の保存期間スケジュールを設定できるため、組織は単一の管理画面からデータガバナンスルールを適用し、規制や法的なデータ保存要件を満たすことができます。

8. NISTによる厳格なアクセス制御(保護、対応、復旧の3本柱)

NIST SP 800-53 では、組織が「最小権限の原則」をどのように保証すべきかが定義されています。これは、組織が、割り当てられた業務を遂行するために必要な、承認されたユーザーのアクセスのみを許可しなければならないことを意味します。すべてのデータ保護措置、API、および自動化されたプロセスには、運用に必要な最小限の権限のみが付与されるべきです。

データそのものの保護に加え、N2WSは多要素認証(MFA)、暗号化キー、および強力なパスワードポリシーを用いて、バックアップおよびDRアカウントを保護します。これにより、お客様はキーそのものを多層的なセキュリティで保護することができます。

N2WSのセットアップ時、組織はAWSおよびAzureでカスタムIAMロールを構成します。さらにこれにより、管理者はバックアップリソースへのログインや操作を実行できるユーザーを完全かつ正確に制御できます。これにより、アクセス権限が最小権限の原則に従うことが保証されます。

9. NISTによる資産の特定(Identity Pillar)

NISTのIdentity Pillarは、CSFフレームワーク全体の基盤となっています。なぜなら、見えないものは守れないからです。ITチームは、保護を必要とするすべてのリソースについて、完全かつ最新の状況を把握して初めて、それらを効果的に防御することができるのです。

N2WSは、使いやすいダッシュボードを通じて多層的な監視機能を提供します。このダッシュボードには、バックアップ、災害復旧、ボリューム使用状況、S3へのバックアップ、その他の指標に関する主要業績評価指標(KPI)が表示されます。

N2WSは自動タグ付け機能も備えており、組織はビジネス上の重要度、環境タイプ、所有権、コンプライアンス要件に基づいて、AWSおよびAzureリソースを自動的に分類・ラベル付けできます。これにより、手動での介入なしに、すべての資産が把握され、適切に分類され、適切なバックアップポリシーに紐付けられることが保証されます。

N2WSの復旧シナリオは、関連するメタデータを含め顧客のポリシー内のすべてのリソースに優先順位を付け、実際の復旧が必要となった際に、見落としがないことを事前に保証します。

10. NISTの検知(Detect Pillar)

NISTの「検知(Detect Pillar)」では、組織に対し、セキュリティ上の脆弱性を適時に特定するための継続的な監視機能を実装することが義務付けられています。

N2WSはバックアップジョブのステータスを監視し、障害が発生するとユーザーに即座にアラートを送信します。また、毎日のバックアップ概要レポートにより、組織はRPOおよびRTO要件を維持しつつ、バックアップ運用における手動での監視作業を削減できます。自動化されたバックアップスケジュールにより、カバー範囲の不備が即座に可視化され、バックアップジョブの未実行や失敗がリスクとなる前にチームに警告します。

関連トピックス

- N2WS Backup &Recovery Ver4.1 新機能紹介ビデオ集

- N2WS CPM (CloudProtection Manager) Ver2.2におけるバックアップ とリストア動画

- N2WS Backup & Recovery のAWSに追加して、Azure VMやSQL Databseのデータ保護のサポート追加について

- N2WS Cloud Protection Manager Webセミナのプレゼンテーションと録画 | AWSでもデータ保護・DR対策は必須! 手間なく、らくらく管理・復旧、コンプライアンス準拠

- [N2WS Backup&Recovery 2.5] : バックアップだけでなく、リソースコントロールも対応! コーディングなしでインスタンス起動・停止が簡単に

- N2WSによるAmazon FSx for NetApp ONTAPのデータ保護

- N2WS Backup and Recovery v3.0 ハウツーガイド: 復旧シナリオ, コスト削減とCost Explorer, などなどを紹介

- 【N2WS Backup & Recovery 4.0 新機能】大阪リージョンのサポート追加について

- 多要素認証のサポートによるN2WSバックアップ運用の堅牢化

- Splunk との統合 | N2WS Backup & Recovery | New

RSSフィードを取得する

RSSフィードを取得する