Veeam Backup & Replication Ver8にはエンド・ツー・エンドの暗号化をサポートします。

Ver8では:

・ソース・サイドでのデータの保護(バックアップ中)

・ターゲットで暗号化しないデータの保護(レプリケーションやQuick Migrationで)

・Veeamコンポーネント間で転送されるデータの保護

・ハードウェアとソフトウェア・テープ保護同様に、 Backup Copy jobでの暗号化サポート設定での保存データの保護

Ver8で使用されていいる暗号化のアルゴリズムはAES256-bitです。プロキシー、WANアクセラレータ等のコンポーネントは暗号化されたバックアップ・ファイルから生データをアクセスする必要があるので、コンフィグレーション・データベースに保存されたジョブのパスワードを使用してデータをトランスレアレントの解読することが可能です。これは同じバックアップ・サーバがバックアップを作成するのであれば、繰り返しパスワードを要求されることはありません。

●暗号化機能は直接製品に組込まれているのでには、多くの共通の課題に対応できます。

最初にデータの圧縮率は影響されません。それはデータを最初に圧縮し、すでに圧縮されたブロックを暗号化します。WANアクセラレータは必要に応じて生データをアクセスするので、WANアクセラレータに組込まれたデータ削減率は暗号化がされていてもインパクトはありません。また暗号化に関して「何を」と「いつ」の選択が可能です。例えばローカル・バックアップを暗号化せずに、Backup Copy jobで行われたオフサイト・バックアップを暗号化することができます。逆にバックアップ・ジョブを1つのパスワードで、バックアップ・コピー・ジョブを別のパスワードで保護することができます。

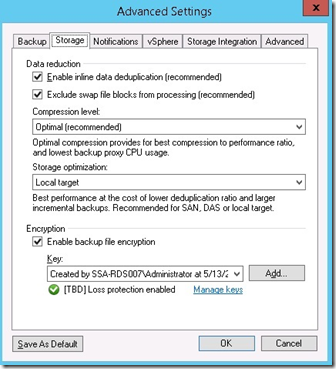

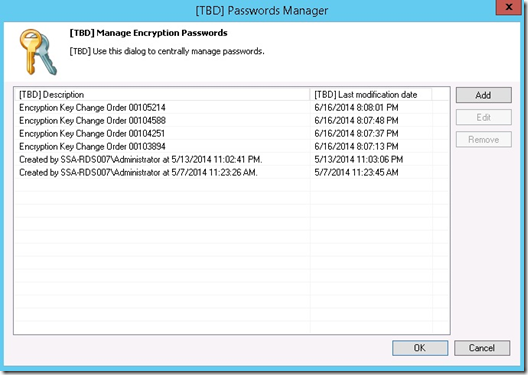

下記の図はユーザがどのように暗号化されたバックアップジョブでで暗号化を有効にする方法を示しています。パスワード管理ではVer7でのインクリメント管理と同様のアプローチを使用しています。パスワード管理で各パスワードは一度だけ入力することができ、各ジョブにパスワードを毎回再入力する必要はありません。パスワードを変更する必要がある場合は、一度だけ変更されます。

●パスワードを紛失した時は:

Veeam Enterprise Managerをインストールした時に自動的にパスワード紛失保護機能があります。何かの理由でこの機能を使用したくない時は機能を不可にできます。この場合暗号化キーはバックアップ・ファイルのみに一旦保存され、ジョブのパスワードで暗号化されます。

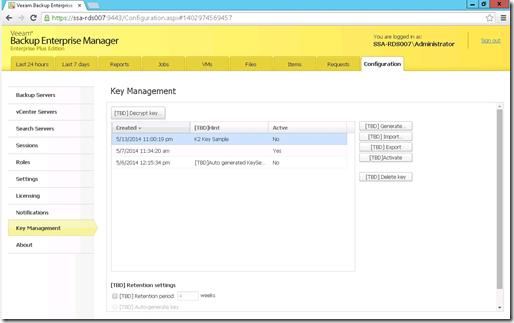

パスワード以外にVeeam Enterprise Managerは4096-bit RSAキーのPKI(Public Key Infrastructure)を使用できます。広範囲のキー・セット管理を提供します。ユーザはすでに使用しているキー・セットをインポートし、自動で生成することもできます。追加のセキュリティとしてキー・セットの使用期間をモニターし、ユーザに新規キーのインポートか、Veeam Enterprise Managerでそれらを自動で生成するように定期的に警告します。下記の図がVeeam Enterprise Managerのキー管理部分になります。

バックアップ・ファイルの暗号化デザインで、2番目の暗号化キー・セットはPublic Keyと暗号化されたバックアップ・ファイルに保存され、Veeam Enterprise Managerが自動でですべての登録されたバックアップ・サーバに配信します。ユーザは緊急リカバリを実行するためにPrivate Keyを入手する必要はありません、これは安全な方法で行われます。バックアップ管理者もVeeam Enterprise Manager 管理者もPrivate Keyを提示する必要はありません。代りにChallenge/Responseシステムを使用します。

●パスワードの紛失

パスワードを紛失したバックアップのリカバリが必要な時には、アクセスが必要なバックアップ・ファイルについての情報を含む、「challenge blob」と呼ぶ暗号化されたブロブ(blob)データを提供します。この「challenge blob」はVeeam Enterprise Manager管理者にEメールか、IM(インスタント・メッセージ)が必要になります。ユーザの認証とバックアップアクセス権限を検証後にVeeam Enterprise Manager管理者はWeb UIでの「Recovery Wizard」に 「challenge blob」をペーストし、コンテンツを検証し、リカバリを実行したいユーザに対して暗号化した「response blob」を発行します。ユーザはこの「response blob」をリストア・ウィザードにペーストすることで処理うが可能となります。

結論として、実際のPrivate Keyを保持するような人的な処理は含まれません。さらに重要なことは「response blob」は特定のバックアップ・ファイルのみへのアクセスに有効で、他のバックアップ・ファイルへのアクセスには使用できません。それにより全体的な安全性を保つことができます。

関連トピックス

- インストール時のエラーについて【VMWare専用 バックアップ & レプリケーションソフト Veeam】

- HyTrustの技術お問い合わせ時に必要な情報

- HyTrust KeyControl/DataControl Web GUIログインユーザパスワードのリセットについて

- vSphere標準暗号化機能で暗号化されたVMをバックアップする方法

- Veeam Backup for Microsoft Office 365 Ver4 新機能の詳細編

- HyTrust KeyControl アプライアンス管理者ユーザ(htadmin)のパスワードを忘れてしまった場合のトラブルシューティング方法

- HyTrust KeyControlおよびVMware標準暗号化機能動画まとめ

- Veeam Agent for Microsoft Windows: Windows物理マシンの新規バックアップ・ツール

- FTP/SFTPサーバへのバックアップ【CloudBerry Backup】

- HyTrustはVMware vSphere VM暗号化の認定KMSです!

RSSフィードを取得する

RSSフィードを取得する