オブジェクトストレージ、ブロックストレージ、ファイルストレージは、クラウドストレージの3大選択肢であり、それぞれが独自の特性を持ち、その用途を決定づけています。本ガイドでは、オブジェクトストレージ、ブロックストレージ、ファイルストレージを比較し、それぞれの違い、長所と短所、およびユースケースに焦点を当てて解説します。

主なポイント:オブジェクトストレージ、ブロックストレージ、ファイルストレージの比較

・オブジェクトストレージは、画像、動画、PDFなどの非構造化データを、メタデータ(識別情報や属性)が付随した個別の単位である「オブジェクト」として保存します。オブジェクトは、「バケット」と呼ばれるコンテナに整理されます。

・ブロックストレージは、データを「ブロック」と呼ばれる小さな単位に分割し、限られたメタデータと共に保存することで、高速かつ効率的なアクセスを実現します。

・ファイルストレージは、データをファイルシステムに保存します。ファイルシステムは階層構造をとっており、データの共有アクセスを可能にします。

専門家の分析:データストレージアーキテクチャの種類

・一般的なファイルストレージ:Dropbox、Google Drive、iCloudなどの多くの人気クラウドストレージサービスは、SaaS(Software as a Service)として提供されるファイルストレージです。これらはファイルシステムを採用しており、階層構造内のフォルダにデータを保存します。

・ネットワーク接続ストレージ(NAS):ネットワーク接続ストレージ(NAS)は、ハイブリッドクラウドを導入する業界において最も広く利用されているファイルストレージの1つです。市場規模は500%以上成長し、2023年の約220億ドルから2033年には1,380億ドル以上に拡大すると予測されています。1

・データストレージアーキテクチャの選択:ワークロードに適したデータストレージを選択する際は、データ量、アクセス頻度、コスト、パフォーマンス要件、および共有アクセス性に注意を払ってください。

Blobストレージとオブジェクトストレージ

Blobストレージは、オブジェクトストレージの一種です。「Blob」は「binary large object(バイナリ大容量オブジェクト)」の略で、音声ファイル、画像、動画ファイルなど、テキストではない大容量のバイナリデータを指します。

オブジェクトストレージは、Blobを含むデータを元のアップロード形式のままメタデータと共に保存するのに対し、Blobストレージはバイナリ大型オブジェクトを保存するオブジェクトストレージの一種です。つまり、Blobストレージはオブジェクトストレージの一種ですが、すべてのオブジェクトストレージがBlobストレージであるわけではありません。

オブジェクトストレージの活用例

・メディアの保存: 動画や画像などのメディアファイルはファイルサイズが非常に大きくなるため、大量のストレージ容量が必要となります。オブジェクトストレージシステムの料金が比較的安価であるため、Backblaze B2のようなサービスを利用すれば、大規模なメディア保存においても通常、コスト効率に優れています。これは特に中国のクラウドストレージサービスに当てはまり、これらのサービスでは、大規模なメディア保存向けに手厚い無料プランや競争力のある価格設定を提供していることがよくあります。

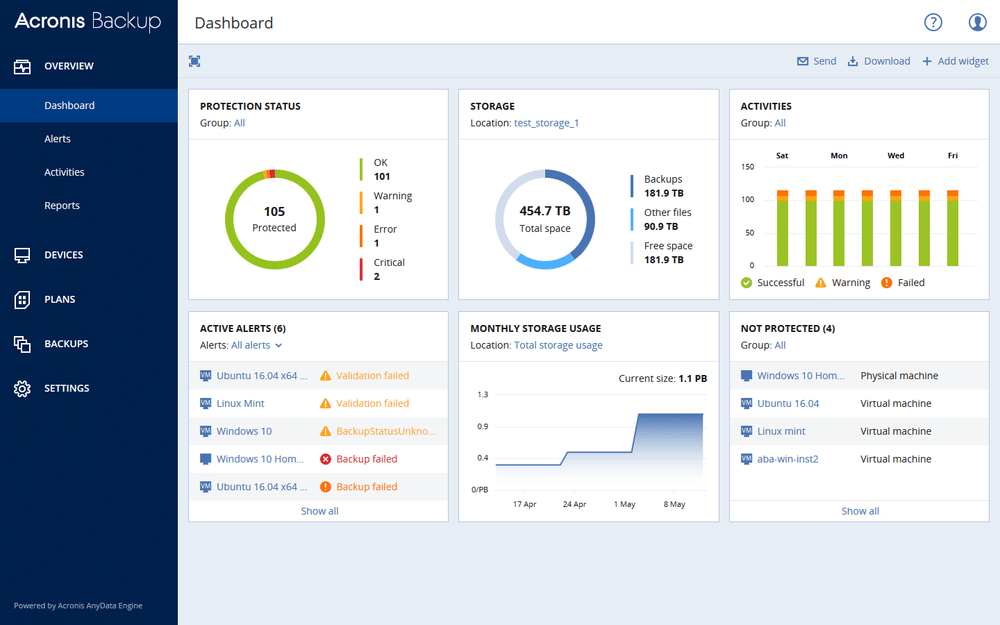

・バックアップ: クラウドオブジェクトストレージは通常、冗長化されており、異なるゾーンやリージョンにある多数のデバイスに分散して保存されます。そのため、システム障害やデータの永久的な損失リスクに強く、重要なデータのバックアップに最適です。

・ビッグデータ分析: オブジェクトストレージは、大量の非構造化データを元の形式のまま保存できるため、ビッグデータ分析のデータソースとして機能するデータレイクの構築に最適です。

ブロックストレージの活用事例

・仮想マシン: 仮想マシンのファイルシステムとしてフォーマットされた後、オペレーティングシステムやスワップ領域など、仮想マシンを稼働させるために必要なコンピューティングリソースがブロックストレージ上にインストールされます。

・データベース: ブロックストレージは効率的かつ高速なデータ転送に最適化されているため、さまざまな種類のデータベース、特にリレーショナルデータベースなど、高いI/Oパフォーマンスを必要とするデータベースに最適です。

・ハイパフォーマンスコンピューティング: ハイパフォーマンスコンピューティングでは、コンピュータクラスタやスーパーコンピュータを使用して、高度な計算処理のためのデータ処理速度を向上させます。ブロックストレージは、低レイテンシと高スループットを特徴としており、特にランダムなデータアクセスが必要な場合に、この目的に最適です。

ファイルストレージの活用事例

・ハイブリッドアクセス管理: ハイブリッドクラウド環境を構築する際、オンプレミスのファイルシステムを、同じファイルシステムを持つクラウドファイルストレージと容易に統合できます。

・コンテナストレージ: ファイルストレージはコンテナ内で使用され、クラスタ内のコンテナ間で共有データへのアクセスが可能になります。

・データベースのバックアップ: ファイルストレージソリューションのファイルシステムは、データベースに容易に接続し、バックアップ用のコピーを作成できます。

ブロックストレージ、ファイルストレージ、オブジェクトストレージの違いは?

ブロックストレージ、ファイルストレージ、オブジェクトストレージの違いは、ブロックストレージがデータを分割して等サイズのブロック単位で保存するのに対し、ファイルストレージはデータを階層的なファイルシステムで整理・保存し、オブジェクトストレージはデータを元の形式のまま拡張可能なストレージユニットに保存する点にあります。

ブロックストレージとBlobストレージの違いは?

ブロックストレージは、データを等しいサイズのブロックに分割して保存するのに対し、BLOBストレージ(オブジェクトストレージのもう1つの種類)は、画像、動画、音声ファイルなどのデータを、メタデータとともに元の形式のまま、フラットなネームスペースに保存します。

S3オブジェクト・ストレージかブロック・ストレージか?

Amazon S3はオブジェクトストレージサービスであり、データを「バケット」と呼ばれるコンテナ内のオブジェクトとして保存します。