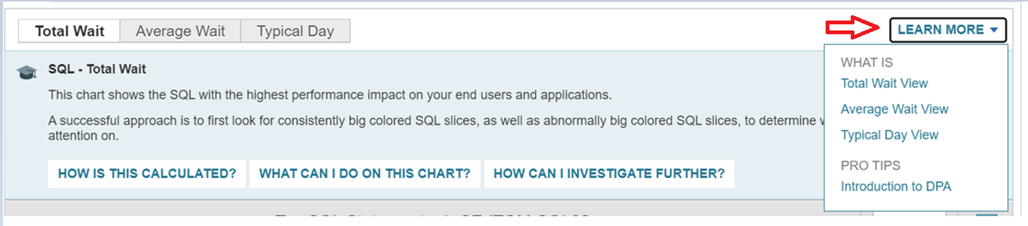

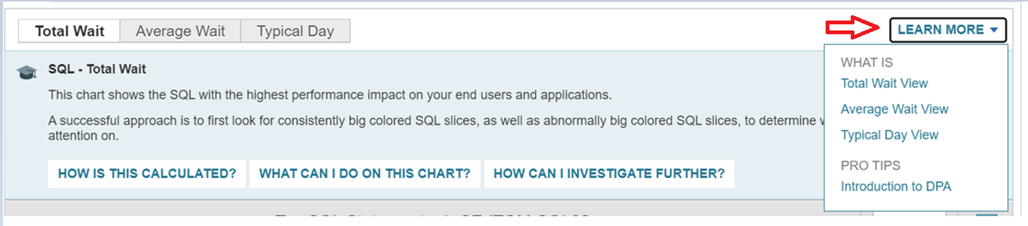

DPAに初めてサインインした際に概要動画を見逃した場合、トレンドページの右上に「詳細を見る」タブが配置されています。

DPAに初めてサインインした際に概要動画を見逃した場合、トレンドページの右上に「詳細を見る」タブが配置されています。

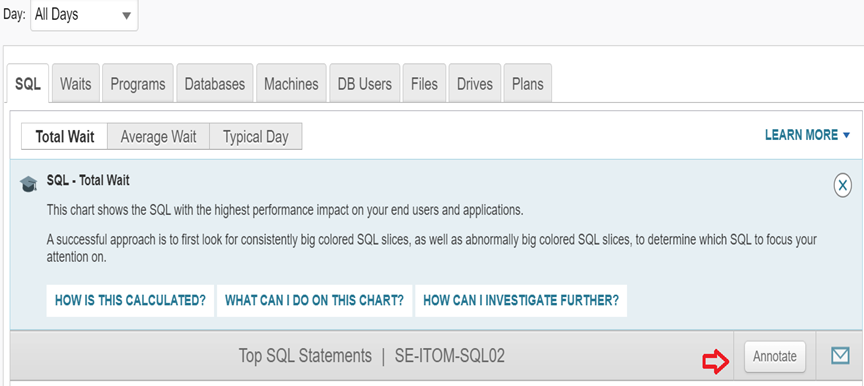

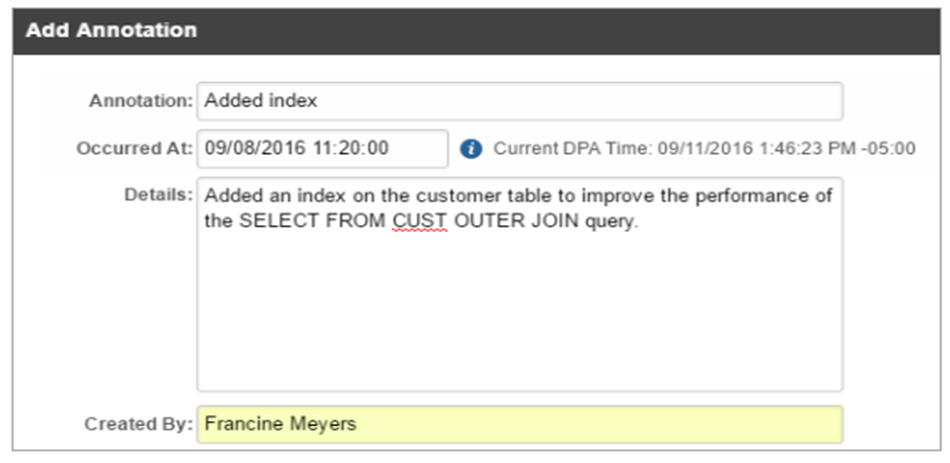

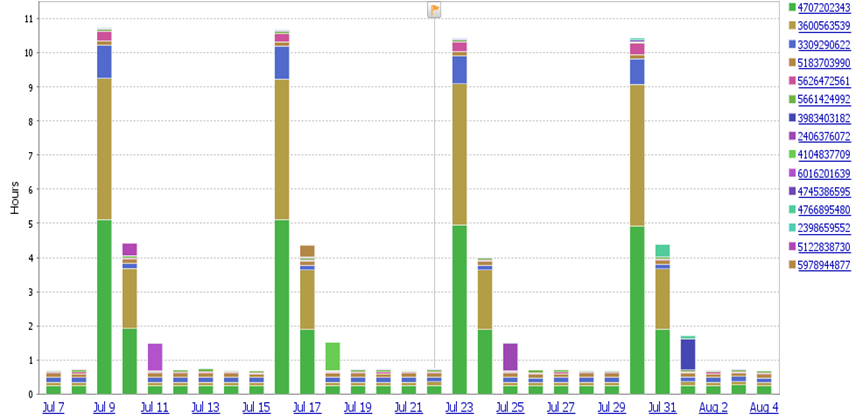

注釈は、パフォーマンスに影響を与える可能性のある変更(インデックスの追加、クエリのチューニング、リソースの追加など)を行う際に使用します。注釈はすべてのトレンドチャートおよびタイムスライスチャートに表示されます。変更前後のパフォーマンスデータを比較することで、変更がどのような影響を与えたかを確認できます。

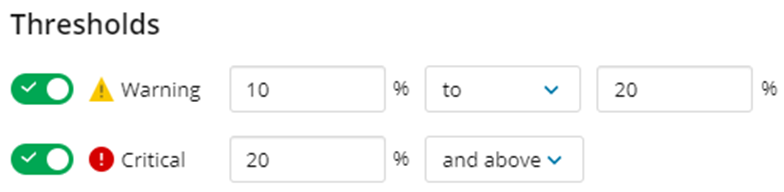

リソースメトリックは、データベースの健全性を監視し、リソース競合とデータベース待機時間の増加を関連付けるために使用されます。リソースメトリックのグラフは、メトリックが警告または重大なしきい値を超えたことを示します。事前設定されたしきい値は、環境の要件に合わせて変更できます。メトリックに既定のしきい値が設定されていない場合、デフォルトのしきい値を追加できます。監視対象のインスタンスはすべて定義されたしきい値以下である必要があり、特定のデータベースインスタンスのみを対象とすることも可能です。カスタムしきい値は「デフォルトとして保存」をクリックすることで、すべてのインスタンスのデフォルトとして保存できます

– メトリックにデフォルトのしきい値がない場合、有効にしたい各しきい値レベルの横にあるトグルスイッチをクリックします。

– 警告レベルと重大レベルの双方を有効にする場合、両レベルの交点に同じ値を入力します:

– DPAは値が警告範囲内(範囲を含む)の場合に警告アラートを発行します。DPAは値が最小重大閾値を超えた場合に重大アラートを発行します。

– 例:ステップ1で示したしきい値の場合、値が10から20の間にあればDPAは警告アラートを発行します。値が20を超えると、DPAは重大アラートを発行します。

– DPAは、値が警告範囲(範囲内を含む)にある場合に警告アラートを発行します。DPAは、値が最小重大しきい値未満の場合に重大アラートを発行します。

– 例:下記のしきい値の場合、DPAは値が90から95の間に警告アラートを発行します。DPAは値が90未満の場合に重大アラートを発行します。

– このデータベースインスタンスのみに新しい値を適用するには、[保存]をクリックします。

– すべてのデータベースインスタンスに新しい値を適用するには、[デフォルトとして保存]をクリックします。

追加リソース: カスタムリソースしきい値

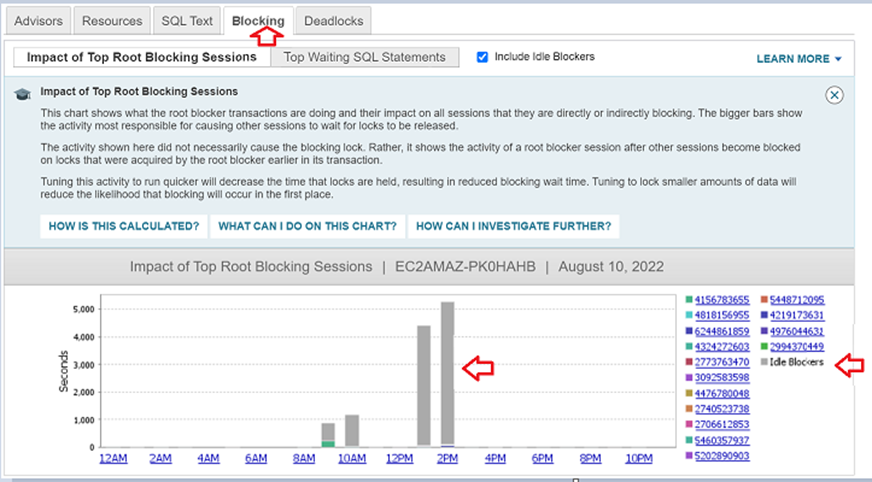

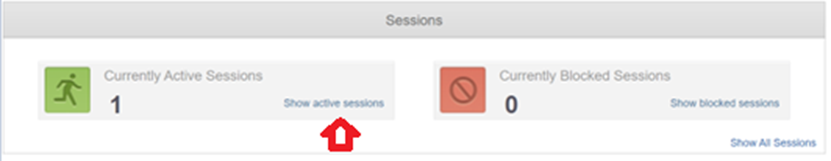

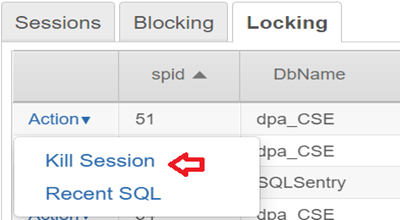

アイドルブロッキングは、セッションがトランザクションを開いた(リソースにロックを設定した)後、明示的にコミットまたはロールバックを行わなかった場合に発生します。トランザクションは、現在作業が行われていないにもかかわらず、開いたままになります。アイドルブロッカーが存在するかどうかを確認するには、次の手順を実行します。

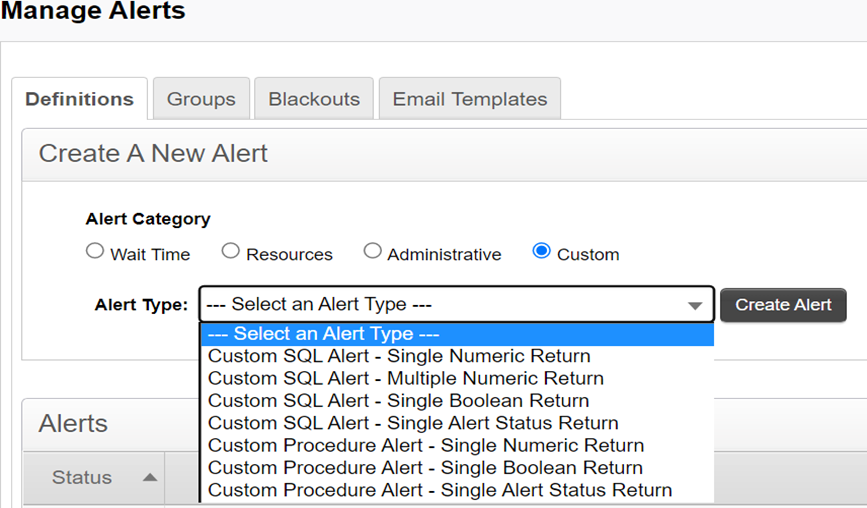

– 一意の名前を入力します

– アラートを無効にするには、[有効] チェックボックスをオフにします

– 実行間隔を選択します。(DPAでは、実行間隔を少なくとも10分以上にすることを推奨します。)

– メール通知と共に送信する通知テキストを入力します。問題の説明と推奨される解決策を含めてください。

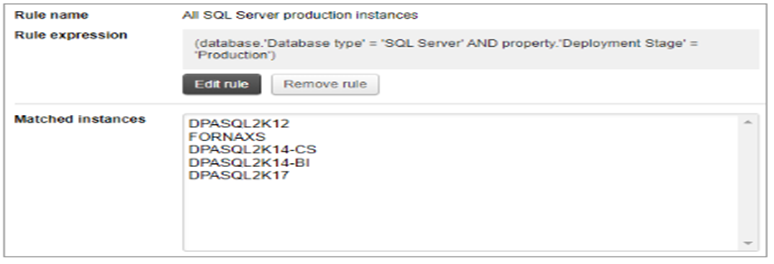

– アラートが適用されるデータベースインスタンスを指定します。これにより、SQLクエリまたはストアドプロシージャが(DPAリポジトリではなく)対象インスタンス上で実行されます。1つ以上の条件を満たすインスタンスは、手動で選択するか、ルールを使用して検索できます。

– [ルールを使用]をクリック

– [ルール]ページには既存のルールが一覧表示されます

– 既存のルールを選択するか、新規ルールを作成して選択します。

– [ルールの割り当てをクリア]

– アラート定義には、選択したルール名、ルール式、および現在ルール条件を満たしているインスタンスの一覧が表示されます。

– [データベースインスタンスの選択] をクリックします。

– 利用可能なデータベースインスタンスページにはデータベースインスタンスが一覧表示されます。アラートタイプが特定のデータベースタイプに限定されている場合、該当タイプのインスタンスのみが表示されます。

– 検索バーを使用してインスタンスを検索するか、フィルターを適用してリストを絞り込みます

– リスト内の全インスタンスを選択するには、リスト上部のチェックボックスを選択します。個々のインスタンスを選択するには、各インスタンスの横にあるチェックボックスを選択します。

– [割り当て]をクリックして戻る

– アラート定義画面に選択したインスタンスの一覧が表示されます。

– 実行するSQL文を入力するか、ストアドプロシージャの呼び出しを入力します。カスタムタグを使用して、データベースIDなどの変数や、ストアドプロシージャに必要な出力パラメータを含めることができます。

– [実行対象]ドロップダウンで、SQL文またはストアドプロシージャを、選択したデータベースインスタンスに対して実行するか、DPAリポジトリデータベースに対して実行するかを指定します。

– [説明]フィールドが利用可能な場合、アラート用のカスタム説明を入力できます。この説明は、メールテンプレートに[説明]パラメータが含まれている場合、アラートタイプのDPAデフォルト説明に置き換わります。

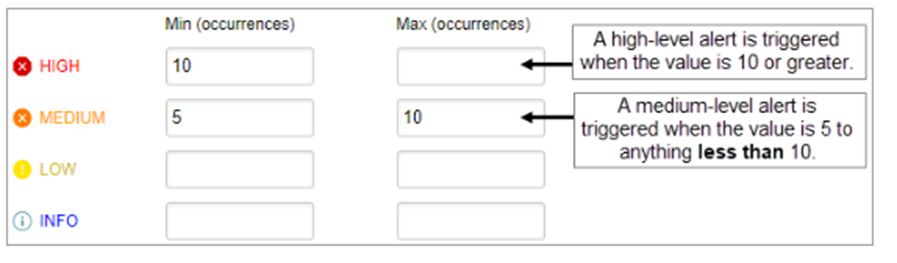

– アラートが数値を返す場合、返される値の単位を指定します。

– 最高レベルの最大値は空白のままにすると、そのレベルの最小値を超えるすべての値に対してアラートが通知されます。

– 複数のレベルを設定する場合、下位レベルの最大値は必ず等しい上位レベルの最小値に設定してください。

– レベルの最大値を入力すると、値が最小値を上回るか等しいが、最大値を下回る場合に、DPAはそのレベルでアラートを通知します。例えば、最小値が5で最大値が10の場合、値が5以上10未満のときにDPAはそのレベルでアラートを通知します。

– アラートが複数のデータベースインスタンスに適用される場合、[メールプレビュー]ダイアログボックスでインスタンスを選択し、[OK]をクリックします。メールを確認後、別のデータベースインスタンスを選択するか、[キャンセル]をクリックして[メールプレビュー]ダイアログボックスを閉じることができます。プレビュー中に評価できないアラートパラメータがあるため、ユーザーに送信されるメールはプレビューと完全に一致しない場合があります。

追加リソース: カスタムアラートのドキュメント

・

Climb Cloud Backup(CCB) for Microsoft 365およびGoogle Workspace バージョン4.8に組み込まれたマネージドクラウドストレージにより、以下のメリットが得られます:

迅速な導入:外部ストレージの設定なしでバックアップを開始できます。

設定の簡素化:MSP360コンソールから直接Amazon S3またはWasabiを選択可能。

設定エラーの削減:手動での認証情報や権限管理が不要。

柔軟な選択:必要に応じてMSP360管理ストレージまたはBYOS(Bring Your Own Storage)を利用可能。

ユーザーエクスペリエンスの向上:ガイド付きワークフロー、明確な警告、監査可視性により初日の設定が簡素化。

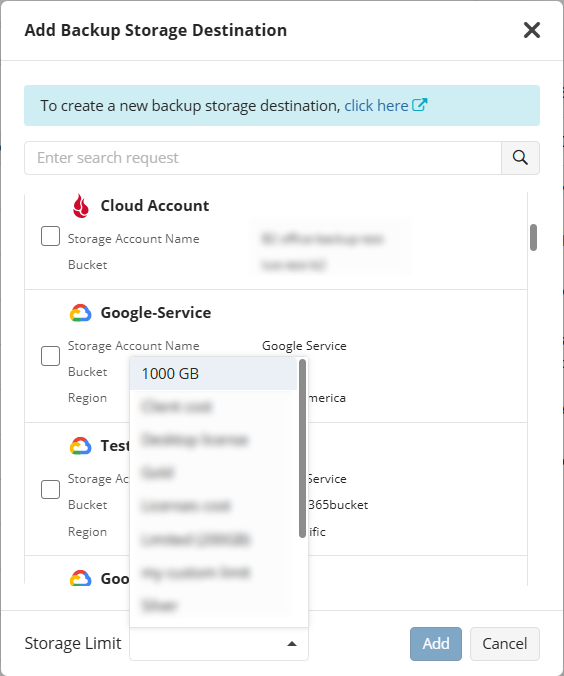

会社単位で保存先(バケットまたはローカル)ごとにストレージ制限を設定できる新機能をリリースされました。

このリリースにより、ローカルストレージとクラウドストレージに対して会社ごとに異なる制限を個別に適用可能となります。これにより、クラウドストレージにはより厳格な制限を設定しつつローカルストレージの柔軟性を維持することで、より精密かつ細分化されたストレージコスト管理を実現します。

ストレージ制限付きの新規バックアップ先を追加、または既存のバックアップ先を編集するには、組織タブに移動し、会社セクションを開きます。左側のプラスアイコンをクリックして新規バックアップ先を追加するか、編集ボタンをクリックして既存のバックアップ先を変更します。表示されるスライドインパネルでバックアップ先を選択してください。

マルウェア侵害から1週間以内に復旧できる組織は35%のみであり、34%の組織は1か月以上を要します。

ランサムウェア攻撃時のデータ復旧手段として身代金支払いは有効か?否。身代金を支払った組織の46%のみがデータを正常に復旧でき、80%が再攻撃を受け再び危険に晒されました。

サイバーセキュリティ法は、ITシステムのセキュリティを認証するための枠組みを提供します。サイバーレジリエンス法は、ハードウェアおよびソフトウェアの製造業者に対し、システムが設計段階で安全であることを保証するための必須セキュリティ要件を定めています。

サイバーリカバリは、サイバーセキュリティと同様に、サイバーレジリエンスアプローチの一部です。サイバーリカバリーは、侵害発生時のバックアップや破損データの自動復旧などに焦点を当てます。一方、サイバーレジリエンスは、復旧を必要としないよう資産を保護することにも重点を置きます。

サイバーセキュリティは特定の脅威の防止と対応に焦点を当てます。サイバーレジリエンスは、セキュリティだけでなく、侵害発生時の復旧も含めた包括的なアプローチであり、企業を可能な限り早期に最適な運用状態に戻すことを目指します。

Syniti Replicate(Syniti Data Repliation/DBMoto)は、開発元での販売・サポート終了に伴い、下記の通り対応させていただくこととなりました。

・2025年4月18日をもって、新規・追加ライセンスの販売終了

・2026年6月10日をもって、サポートの終了※

※既存ユーザ様にはレターを送付しておりますので、別途内容のご確認をお願いいたします。

長らくご愛用頂きましたユーザ様やパートナー様には、多大なるご迷惑をおかけいたしますが、何卒ご理解いただきますようお願い申し上げます。

別製品とはなりますが、データベースのレプリケーションツールとして[Gluesync]をご検討ください。

Syniti/DBMotoのFAQカテゴリーも2026年6月10日をもって終了します。

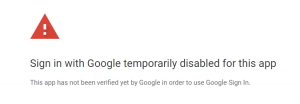

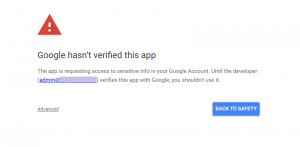

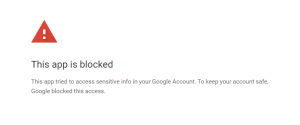

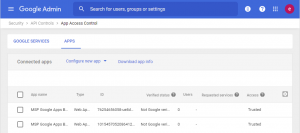

未確認またはブロックされたアプリメッセージによるアクセス問題を解決するには、Google 管理コンソールで MSP360 Google Workspace Backup を信頼済みアプリに追加してください:

いいえ、ライセンス費用はバックアップライセンスのみをカバーします。ストレージは別途課金されます。

CCB は直接的なローカルストレージをサポートしていません。ただし、S3 API 経由でローカルストレージを公開する S3互換ストレージ ソリューション を利用することは可能です。

はい。各共有メールボックスに有効な Microsoft 365 または Google Workspace のバックアップライセンスを割り当てる必要があります。

バックアップサイズが通常小さい理由は以下の通りです:

はい。システムはデフォルトですべてのバックアップデータを圧縮し、ストレージ使用量を削減し、パフォーマンスを向上させます。

CCBは増分バックアップロジックを採用しています:

いいえ。システムはスキップされた項目を自動的に再試行しません。

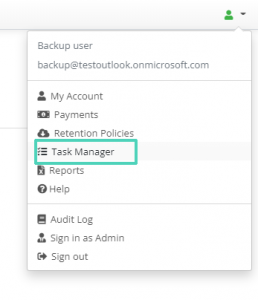

タスクマネージャーは、バックアップおよび復元タスクを管理するためのコントロールパネルです。アクセス方法: